今年三月iOS資安安全研究人員Axelle Apvrille,在自己的研究論文中發表一篇iOS的惡意廣告軟體「AdThief」,此惡意軟體能夠自己執行各種廣告SDK,讓感染者的設備跳出廣告訊息,目前全世界至少有75,000部的越獄iOS已經遭受感染,數量可能會持續增加,為了防止與確認是否有越獄使用者有中此惡意軟體,特別寫出這篇讓大家認識這軟體與自己刪除這惡意廣告軟體。

惡意廣告軟體來自哪裡?

AdThief是來自中國,還記得之前也有個惡意軟體Unflod.dylib也是來自中國嗎?但有研究人員透過deBug繼續追查,的確是中國一位程式編輯人員rover12421所開發,但此人回應並非是原設計者,他僅開發雛型後就沒繼續再開發,可能是交由其他網友接手後在緊接開發和散佈,並宣稱自己並沒有從中獲利,這沒人能夠確認,只有作者自己知道。

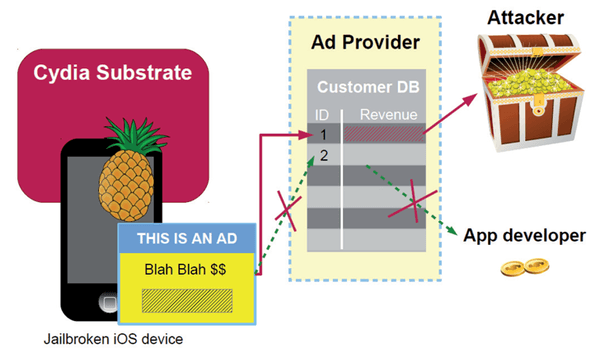

AdThief 會如何發作?

AdThief 只有針對越獄的iOS系統,如無越獄並不會受到感染,惡意軟體在發作時會跳出不明的廣告訊息,讓後方黑客非法賺取廣告金。

AdThief 惡意軟體檢查與移除教學

準備工具,請選擇一方來檢查即可

- 針對「電腦端」使用者,請安裝iTools(官網下載)或iFunbox(官網下載)

- 針對「iOS端」使用者,請安裝iFile(點我看教學)這類插件工具

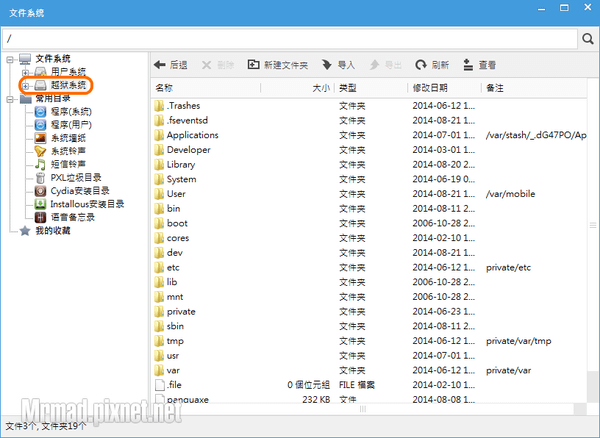

「電腦端」使用者

打開iTools程式,並進入「文件系統」選項就會看見「越獄系統」資料夾,如果看不到越獄資料夾請參考這篇,並透過底後方檢查資料夾位置尋找相關檔案。

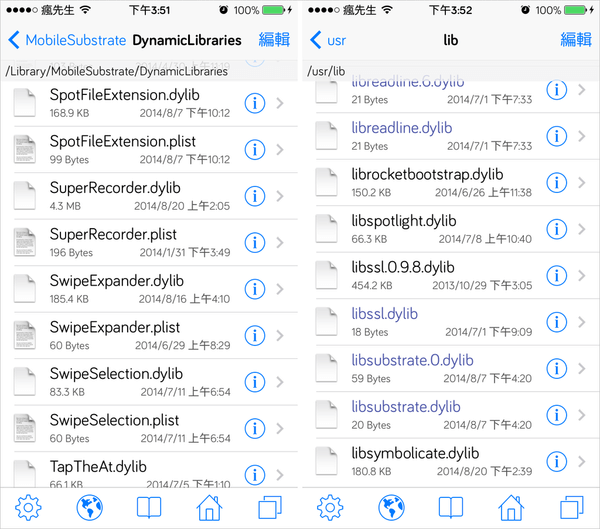

「iOS端」使用者

打開iFile APP,並透過底下檢查資料夾位置尋找相關檔案。

《檢查資料夾位置》

檢查位置1.到「/Library/MobileSubstrate/DynamicLibraries/ 」資料夾內查看有無底下三個檔案,如果有表示這是廣告軟體,直接移除。

- spad.dylib

- spad.plist

- libgad.dylib

檢查位置2.再檢查底下三個資料夾位置,如果有請直接移除。

- 找「/usr/lib」資料夾內是否有「libgad.dylib」

- 找「/var」資料夾內是否有「sad」資料夾

- 找「/usr/bin」資料夾內是否有「sad」資料夾

《檢查結果處理》

如果以上資料夾都沒有找到所列出的檔案,表示沒有感染惡意廣告軟體「AdThief」,有的話移除即可,不用太擔心。另有網友一直認為既然越獄這麼不安全為什麼還要越獄?越獄後當然是會有安全上的問題,但對於中規中矩的越獄使用者來講,不會面臨到這些威脅,就像是每個人使用的電腦作業系統,有人老是愛裝些破解之類的小程式,才會讓病毒或木馬有機可趁,還是要依照使用者的習慣,畢竟來源是來自中國,如果你喜愛裝類似91助手這類的軟體(iTools不會請放心),被注入些未知的插件都是相當容易,要記住一點就是天下無白吃的午餐。但也多虧這些安全研究人員找出惡意軟體,才能夠讓越獄使用者謹慎,如果都沒公佈惡意軟體,那是否就真的iOS越獄就是安全?我想這答案是很難確認的。就像安卓不需要root就能安裝些迷版APP進去,這樣你認為安卓是安全的嗎?只是沒人願意去踢爆或是發現出來而已,希望不要造成一些越獄使用者的恐慌。

相關惡意軟體文章:

- 警告!iPhone使用者請遠離大陸流氓軟體

- 越獄者小心!防止惡意軟體Unflod.dylib會偷取你的漲密